Los ciberataques no son un bulo. Los delitos online no dejan de crecer cada año y millones de personas son víctimas de los hackers, perdiendo sus datos personales, y su dinero. Más que nunca empieza a parecerse al juego del gato y el ratón. Mientras que el gato de la ciberseguridad es cada vez más inteligente y ágil, el ratón hacker sigue encontrando nuevas formas de escapar. Hemos reunido varias estadísticas de violaciones de datos y hackeos para dibujar una imagen detallada de la prevalencia de la ciberdelincuencia.

Contenido

- Las violaciones de datos alcanzan un nuevo hito

- Los ciberdelitos se dispararon durante la COVID-19

- Estadísticas de ransomware

- Estadísticas de phishing

- Estadísticas de malware

- Ataques de DDoS

- Cómo protegerse de los ciberataques

- Orvibo, una empresa de tecnología para el hogar inteligente – 2 mil millones de registros;

- TrueDialog, un proveedor de soluciones de mensajes de texto SMS – más de mil millones de registros;

- First American Financial Corporation, empresa de servicios financieros – 885 millones de registros;

- «Colección #1», no se identifica el origen de la filtración – 773 millones de registros (HIBP);

- Una descarga de archivos/correo electrónico con un enlace malicioso – 29%

- Ataque remoto al servidor – 21%

- Correo electrónico con un archivo adjunto malicioso – 16%

- Nube pública mal configurada – 9%

- Escritorio remoto Protocol (RDP) – 9%

- A través de un proveedor que trabaja con una organización – 9%

- A través de un dispositivo USB/medio extraíble – 7%

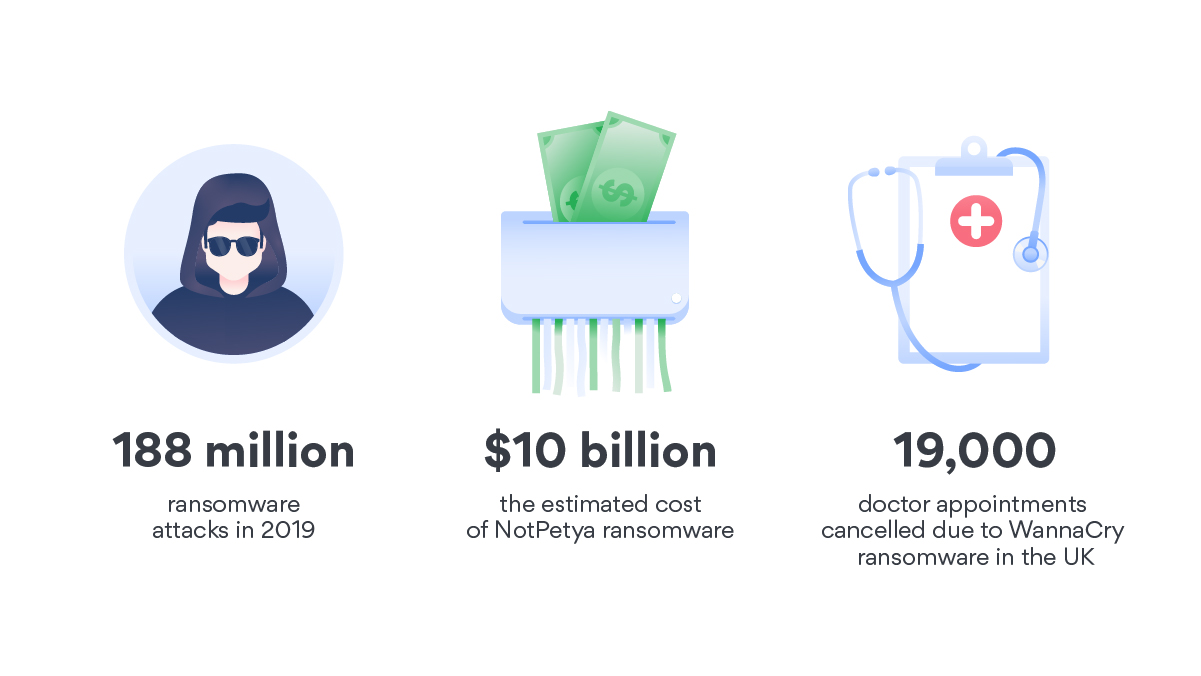

- Hubo 188 millones de ataques de ransomware en 2019 (Statista);

- En 2020, un ataque contra un hospital en Alemania provocó la primera muerte relacionada con el ransomware;

- 10.000 millones de dólares es el coste estimado del ransomware NotPetya;

- En 2017, se cancelaron 19.000 citas en una semana cuando el ransomware WannaCry afectó al Servicio Nacional de Salud del Reino Unido;

Las brechas de datos alcanzan un nuevo hito

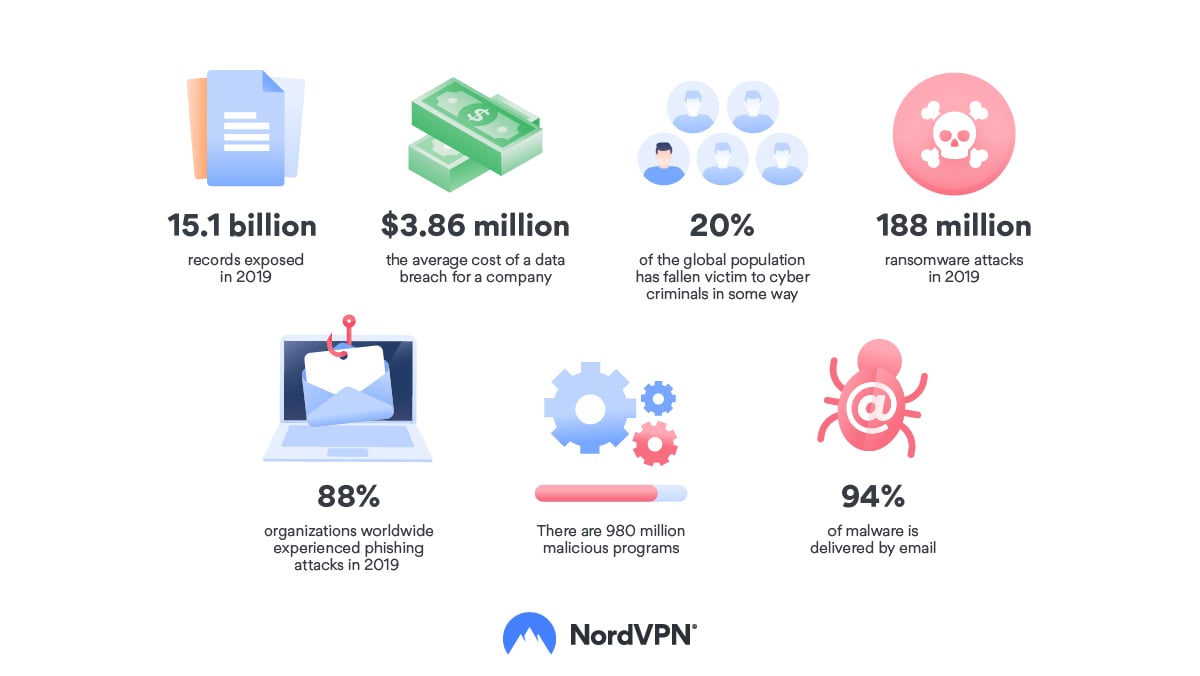

Un sorprendente 15.1.000 millones de registros fueron expuestos en 2019, y eso supone un crecimiento del 284% en comparación con 2018. Sin embargo, el número de filtraciones de datos solo creció un 1%, lo que sugiere que pueden estar siendo más eficaces (Risk Based Security).

Las estadísticas de 2019 aún pueden cambiar, ya que los autores a veces ponen a la venta los datos vulnerados en la dark web solo meses o años después. Esto hace que sea mucho más difícil para las autoridades revelar el origen del hackeo y encontrar a los malhechores. Es posible que un servicio que estés utilizando ya haya sido hackeado y que los atacantes solo estén esperando el momento adecuado para sacar provecho.

La mayor brecha de 2019 afectó a 1.200 millones de personas. Esta vasta colección de datos, la mayoría de los cuales fueron presuntamente cosechados por People Data Labs y Oxydata, fue descubierta en un servidor no seguro. Contenía nombres, direcciones de correo electrónico, números de teléfono e información de perfiles de LinkedIn y Facebook: 4.000 millones de registros en total.

Otras filtraciones importantes de 2019:

Hace 10 años, sólo se reportaron 986 filtraciones con 103 millones de registros expuestos. La década de crecimiento de las violaciones de datos es increíble y no se está frenando.

¿Cuánto cuesta una violación de datos?

El coste medio de una violación de datos es de 3,86 millones de dólares, sin embargo, esto varía de un país a otro. Las empresas de Estados Unidos son las que más sufren, ya que los gastos pueden llegar hasta los 8,64 millones de dólares (IBM). Sin embargo, todo depende de la magnitud del hackeo y del tamaño de la empresa.

En 2018, los datos personales de unos 500.000 clientes de British Airways quedaron expuestos, incluyendo nombres, direcciones de correo electrónico, números de tarjetas de crédito, sus fechas de caducidad y códigos CCV. Por no cumplir con el GDPR (Reglamento General de Protección de Datos) y asegurar a sus clientes, British Airways se enfrenta a una multa récord de 183 millones de libras. A día de hoy siguen librando batallas legales y esperan reducir la sanción final a 22 millones de libras.

Según el informe de IBM, se tarda una media de 280 días en identificar y contener una brecha. El tiempo es el factor más crucial en los incidentes de hacking. Las empresas que fueron capaces de detectar una brecha en menos de 200 días gastaron, de media, 1,1 millones de dólares menos en la recuperación.

Sin embargo, las consecuencias de las brechas de datos pueden perseguir a las empresas durante años, ya que sólo el 61% del coste llega en el primer año. El 24% llega en el año siguiente, y el 15% final llega dos años después. Por no hablar de la reputación dañada y la pérdida de clientes e ingresos.

Los países desarrollados son más vulnerables a los ciberataques

Según el Índice de Riesgo Cibernético de NordVPN, los países desarrollados son más propensos a ser víctimas de los ciberdelincuentes. Países como Dinamarca, Noruega o Suecia son populares entre los hackers no por su escasa seguridad digital. Los altos ingresos, el uso generalizado de los smartphones, los viajes constantes y las compras electrónicas frecuentes convierten a los nórdicos en objetivos apetecibles.

India se considera el país menos arriesgado de la lista, ya que solo 1 de cada 3 indios utiliza Internet. Pero ese no es el panorama completo. Si nos fijamos en los indios que utilizan Internet, el riesgo de que sean hackeados podría ser incluso mayor que en algunos países desarrollados, ya que son muy activos en línea.

Se estima que el 20% de la población mundial ha sido víctima de los ciberdelincuentes de alguna manera.

Los ciberdelitos se dispararon durante el COVID-19

Mientras el mundo se unía para luchar contra el virus más vicioso desde la gripe española, los ciberdelincuentes aprovecharon el COVID-19 como una oportunidad para estafar a los más vulnerables. Con una cantidad sin precedentes de personas trabajando desde casa y el pánico público, fue lamentablemente fácil.

En marzo de 2020, las estafas en línea aumentaron en más de un 400% en comparación con los meses anteriores, lo que convierte al virus en una de las mayores amenazas de ciberseguridad de la historia. Los ciberataques se han presentado de diversas formas, como phishing, enlaces maliciosos, correos electrónicos comprometidos, malware, ransomware y páginas de aterrizaje falsas (ReedSmith).

En abril, Google anunció que estaba bloqueando 18 millones de correos electrónicos de phishing y malware cada día relacionados con COVID-19. Las estafas se hacían pasar por varias organizaciones gubernamentales y sanitarias, como la Organización Mundial de la Salud (OMS). Aunque el 99,9% de estos correos nunca llegaron a sus destinatarios, muchas personas siguieron cayendo en las trampas de los hackers.

Con el aumento del trabajo a distancia durante las cuarentenas nacionales, Zoom, un servicio de comunicación empresarial, vio un pico de nuevos usuarios. Sin embargo, Zoom también fue criticado por su débil seguridad. Se encontraron alrededor de 530.000 cuentas de usuario de Zoom a la venta en la web oscura, que contenían nombres de usuario, contraseñas, direcciones de correo electrónico, claves de host y URL de reuniones personales.

Los investigadores analizaron 1,2 millones de nombres de host recién observados en marzo y abril y descubrieron que 86.600 eran de alto riesgo o maliciosos (Unidad 42 de Palo Alto). Estados Unidos encabezó la lista (29.007), seguido de Italia (2.877), Alemania (2.564) y Rusia (2.456). «En toda crisis hay una oportunidad», dice un famoso proverbio. Los hackers están claramente familiarizados con el concepto.

Estadísticas del ransomware

El ransomware se produce cuando los hackers encriptan tus datos y piden un rescate para recuperarlos. Es un negocio desagradable, pero el negocio es bueno. Aunque los expertos en ciberseguridad desaconsejan pagar a los delincuentes, muchos siguen haciéndolo.

Un informe dice que 1 de cada 4 organizaciones ha pagado su rescate y la mayoría recuperó sus datos. Sin embargo, siempre hay algunos casos en los que los hackers se niegan a desbloquear los archivos incluso después de haber pagado (Sophos).

Las diferencias entre países también son significativas. En la India, el 66% de las organizaciones pagó el rescate, mientras que en España sólo el 4% optó por satisfacer las demandas de los hackers. El 56% de las empresas de todo el mundo restauraron sus datos utilizando copias de seguridad. Esto solo demuestra lo importante que es estar preparado para lo peor.

Técnicas de ataque del ransomware:

Los usuarios de Windows son los que más deben preocuparse, ya que se enfrentaron al 87% de todos los ataques de ransomware, mientras que macOS se enfrenta a solo el 7%. Uno de los ataques de ransomware más conocidos, WannaCry, infectó 200.000 ordenadores con sistema operativo Windows en 150 países. Se pidió a los usuarios que pagaran entre 300 y 600 dólares en Bitcoin para recuperar sus datos. Los hospitales del Servicio Nacional de Salud en Inglaterra y Escocia fueron los más afectados, con 70.000 dispositivos afectados. A día de hoy, WannaCry sigue activo y funcionando.

¿Cuánto cuesta un ataque de ransomware?

En 2019, el gobierno de la ciudad de Baltimore fue afectado por un ransomware y se le exigió el pago de 76.000 dólares en Bitcoin. El ataque paralizó los servicios públicos y se cree que el coste estimado de recuperación es de unos 18 millones de dólares.

Sin embargo, FedEx, una empresa de reparto, sufrió aún más. En 2017, FedEX sufrió un ataque de ransomware llamado NotPetya. Interrumpió las operaciones de la compañía y causó 300 millones de dólares en pérdidas.

Hechos sobre el ransomware

Estadísticas del phishing

El phishing es una técnica de estafa para obtener información sensible de las personas mediante el envío de correos electrónicos o mensajes de texto falsos. Los hackers se hacen pasar por empresas de renombre e intentan manipular al usuario para que haga clic en enlaces maliciosos.

Los informes afirman que el 88% de las organizaciones de todo el mundo experimentaron ataques de phishing en 2019, siendo la sanidad y la industria manufacturera los sectores de mayor riesgo (Verizon). Sin embargo, los ataques de phishing también se dirigen a los individuos. Cuantos más correos electrónicos de phishing envíe un hacker, más probable será que alguien haga clic en un enlace malicioso y descargue su malware.

Aquí tienes una lista de las marcas más frecuentemente suplantadas (Check Point):

- Apple

- Netflix

- Yahoo

- PayPal

- Chase

- Microsoft

- eBay

- Amazon

.

Cuando recibes un correo de Amazon o Facebook pidiéndote que cambies tu contraseña o renueves los datos de tu tarjeta de crédito, difícilmente esperas que sea un intento de phishing. Pero esto es lo que hacen los hackers. En la oleada de COVID-19, los hackers cambiaron sus objetivos y Zoom se convirtió en la marca más suplantada.

A algunos hackers, sin embargo, les gusta ser más personales. El 65% de los perpetradores utilizaron el spear phishing (Symantec), lo que significa que investigan su objetivo antes de llevar a cabo su ataque. Esto puede incluir información extraída de violaciones de datos, cuentas de redes sociales o cualquier cosa que puedan encontrar en línea.

Aunque muchos usuarios de Internet creen que nunca caerán en un ataque de phishing, un estudio pinta un panorama diferente: el 38% de los usuarios que no se someten a una formación de concienciación cibernética fallan las pruebas de phishing (KnowBe4).

¿Cuánto cuesta un ataque de phishing?

El informe del FBI dice que, entre junio de 2016 y julio de 2019, hubo más de 166.000 incidentes de phishing. Las víctimas perdieron 26.000 millones de dólares en todo el mundo, con los ciudadanos estadounidenses encabezando la lista con 10.000 millones de dólares en pérdidas a través de 69.000 víctimas.

Se cree que cada 20 segundos se lanza un nuevo sitio de phishing, lo que no hace más que demostrar la escala de estos ataques.

Incluso los gigantes tecnológicos pueden ser víctimas. Entre 2013 y 2015, los estafadores robaron más de 100 millones de dólares de Google y Facebook. Se hicieron pasar por una empresa de Taiwán, crearon cuentas de correo electrónico falsas y enviaron facturas a los empleados de Google y Facebook. Aunque parece un esquema sencillo, nadie levantó una ceja cuando hicieron transferencias de dinero a la empresa falsa.

Datos sobre el phishing

- El 30% de los correos electrónicos de phishing son abiertos por usuarios objetivo (Verizon);

- El 58% de los sitios web de phishing utilizan SSL/TLS y HTTPS para parecer más legítimos (APWG);

- El 15% de las personas que fueron víctimas de estafas de phishing serán atacadas al menos una vez más en el plazo de un año (Retruster);

- Los archivos PDF y Microsoft Office son los más utilizados en los ataques de phishing;

- El 96% de los ataques de spear phishing están motivados por la recopilación de información (Symantec).

Estadísticas del malware

El malware es un software malicioso que puede servir para diferentes propósitos: robar tus datos, monitorizar tu actividad de navegación o dañar tu dispositivo. Virus, gusanos, spyware, adware, ransomware: todos ellos son ejemplos de software malicioso.

El 94% del malware se envía por correo electrónico (Verizon). Durante muchos años, se consideró que macOS era resistente al malware, pero las cosas están cambiando. Con la creciente popularidad de los dispositivos de Apple, los casos de malware dedicado a macOS han aumentado un 400% en los últimos años. Sin embargo, Windows sigue teniendo la mayor parte del pastel del malware, con el 84% de todos los casos reportados.

Con la creciente popularidad de los dispositivos IoT, los hackers han cambiado su enfoque. Las estadísticas de delitos informáticos muestran que hubo 25 millones de ataques de malware IoT en 2019, con el 75% de ellos dirigidos a los routers. Los expertos predicen que, para finales de 2025, la asombrosa cifra de 75 millones de dispositivos IoT estará operando en todo el mundo, lo que atraerá aún más a los hackers.

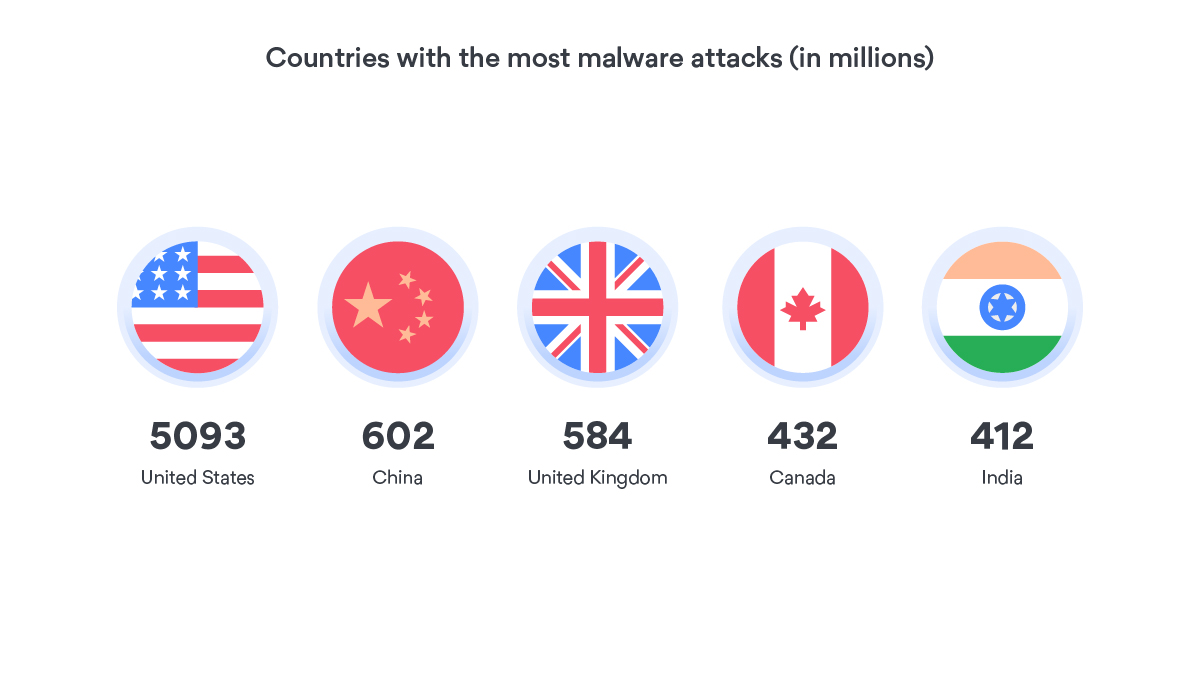

Países con más ataques de malware, en millones (Statista):

- Estados Unidos – 5.093

- China – 602

- Reino Unido – 584

- Canadá – 432

- India – 412

- 2009 – 12,4

- 2010 – 29,97

- 2011 – 48,17

- 2012 – 82,62

- 2013 – 165.81

- 2014 – 308,96

- 2015 – 452,93

- 2016 – 580,40

- 2017 – 702,06

- 2018 – 812,67

- Interrupción del negocio;

- Pérdida de información;

- Pérdida de ingresos;

- Daños en los equipos.

- 1 de cada 13 peticiones web conducen a malware (Symantec);

- 51.El 45% de todo el malware se atribuye a los troyanos (PurpleSec);

- Los expertos en ciberseguridad creen que ⅓ de los ordenadores del mundo están infectados;

- Cada día se descubren 350.000 nuevos programas maliciosos y aplicaciones potencialmente no deseadas (AV-TEST);

- Hay 980 millones de programas maliciosos (SonicWall).

- Juegos – 35,9%

- Juegos – 31,3%

- Informática e internet – 26,5%

- Negocios – 3,4%

- Finanzas – 3%

- El ataque DDoS más largo duró 13 días y alcanzó un máximo de 292.000 peticiones por segundo (Imperva). Normalmente, los ataques DDoS no duran más de 15 minutos;

- ⅔ de los ataques DDoS se distribuyen desde China;

- Algunas de las mayores empresas que sufrieron ataques DDoS son GitHub, Dyn, BBC, Bank of America y JP Morgan Chase;

- El 12% de las empresas cree que sus rivales lanzaron ataques DDoS contra ellas (Kaspersky);

- Se registran 2.000 ataques al día (informe de amenazas ATLAS).

- Usa contraseñas seguras y cámbialas regularmente. Tu contraseña debe contener símbolos especiales y números, junto con letras minúsculas y mayúsculas. Para la máxima seguridad, se recomienda utilizar un gestor de contraseñas como NordPass.

- Actualiza tu software. Los hackers siempre buscan vulnerabilidades y fallos en el software. Las actualizaciones mejoran la seguridad y evitan que seas víctima de un ciberataque.

- Evita los enlaces sospechosos. Si un sitio web que ha visitado o un correo electrónico que acaba de recibir parece sospechoso, probablemente lo sea. No haga clic en ningún enlace o ventana emergente y abandone esos sitios web inmediatamente.

- Utilice una VPN. La VPN (red privada virtual) enmascara tu dirección IP y encripta el tráfico, protegiéndote así de los ciberdelincuentes, los acosadores y los ISP. NordVPN es una aplicación fácil de usar, que mitigará el riesgo de acabar en las estadísticas de piratería informática. Con el aumento de los ciberataques, una VPN es una herramienta necesaria para cualquiera que disfrute del streaming de películas, juegos o simplemente de la navegación en línea.

- Haz una copia de seguridad de tus archivos. Mientras que los hackers pueden bloquear tus datos y pedir un rescate, las copias de seguridad podrían ahorrarte dinero.

- Instala un software antivirus y controla siempre la seguridad de tu sistema.

Para entender la rapidez con la que se puede propagar el malware, no hay más que mirar a ILOVEYOU. En el año 2000, este virus se extendió como un reguero de pólvora, enviándose a sí mismo a todas las personas de la lista de correo electrónico de la víctima, sobrescribiendo archivos y provocando la caída de los sistemas. Se estima que el 10% de los ordenadores del mundo fueron infectados, incluyendo la CIA, el Pentágono, el Parlamento Británico y grandes empresas.

Las aplicaciones maliciosas pueden enmascarar sus intenciones e incluso llegar a las tiendas oficiales como Google Play o la App Store. En marzo de 2020, se descubrieron 56 aplicaciones maliciosas en Google Play con 1,7 millones de descargas en total. Se enmascaraban como calculadoras, recetas, apps de traducción y juegos de carreras.

Estadísticas de ciberataques por año (la cantidad de infecciones de malware en millones):

¿Cuánto cuestan los ataques de malware?

El coste medio de un ataque de malware para una empresa es de 2,6 millones de dólares (Accenture), lo que lo convierte en el tipo de ciberdelito más caro. El coste implica:

Datos sobre el malware

Ataques DDoS

¿Qué se puede hacer con una dirección IP? Lanzar un ataque DDoS contra ella, para empezar. Los ataques DDoS (de denegación de servicio distribuido) se producen cuando los hackers obstruyen la red o el dispositivo de la víctima con tráfico, ralentizando los servicios a los que se dirigen o incluso haciéndolos caer. Los expertos predicen que los ataques DDoS se duplicarán, pasando de 7,9 millones en 2018 a 15,4 millones en 2023 (CISCO).

Durante un ataque DDoS, puede ser responsable de hasta ¼ del tráfico de Internet de un país.

Los sectores que con más frecuencia son objeto de ataques DDOS (Imperva):

En 2015, un hacker británico dejó a toda Liberia sin acceso a internet tras un exitoso ataque DDoS. Fue contratado por Cellcom, un operador de telecomunicaciones liberiano, para lanzar una serie de ataques a una empresa de telecomunicaciones rival llamada Lonestar. Como resultado, Lonestar perdió decenas de millones de dólares en ingresos.

¿Cuánto cuesta un ataque DDoS?

Los ataques DDoS pueden costar hasta 120.000 dólares para una pequeña empresa y 2 millones o más para una empresa. Se puede comprar un ataque DDoS de una semana de duración en la web oscura por tan sólo 150 dólares. Teniendo en cuenta el daño que genera, ¡es una verdadera ganga!

Hechos sobre el DDoS

Estadísticas de ciberseguridad que debes conocer & datos

Cómo protegerse de los ciberataques

No te conviertas en otra estadística. Mejora tu seguridad con una VPN de primera categoría.