Ataki cybernetyczne to nie żart. Przestępczość w sieci rośnie każdego roku, a miliony ludzi padają ofiarą hakerów, tracąc swoje dane osobowe i pieniądze. Bardziej niż kiedykolwiek zaczyna to wyglądać jak gra w kotka i myszkę. Podczas gdy kot cyberbezpieczeństwa staje się coraz sprytniejszy i zwinniejszy, mysz hakerów wciąż znajduje nowe sposoby ucieczki. Zebraliśmy różne statystyki dotyczące naruszeń danych i hakerów, aby nakreślić szczegółowy obraz tego, jak powszechna jest cyberprzestępczość.

Spis treści

- Naruszenia danych osiągnęły nowy kamień milowy

- Cyberprzestępczość wzrosła podczas COVID-19

- Statystyki dotyczące oprogramowania ransomware

- Statystyki dotyczące phishingu

- Statystyki dotyczące malware

- Ataki DDoS

- Jak chronić się przed cyberatakami

Naruszenia danych uderzają w nowy kamień milowy

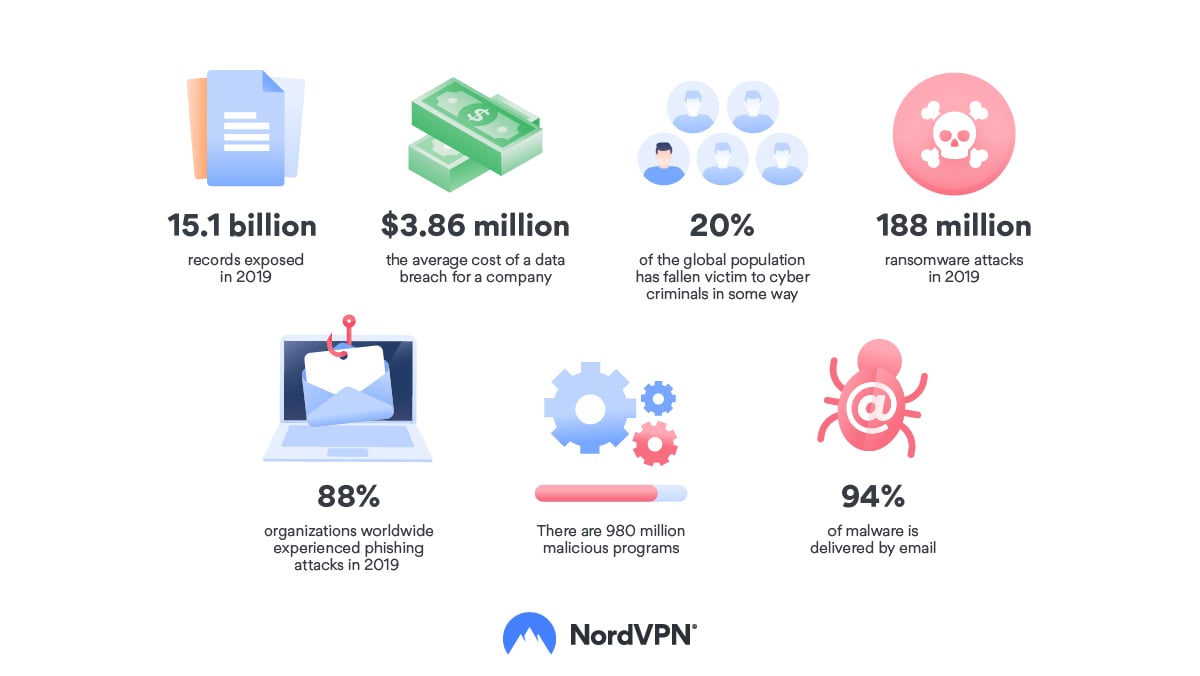

Zaskakujące 15.1 mld rekordów zostało narażonych w 2019 r., a to 284% wzrost w porównaniu z 2018 r. Jednak liczba naruszeń danych wzrosła tylko o 1%, co sugeruje, że mogą one stawać się coraz bardziej skuteczne (Risk Based Security).

Statystyki za 2019 rok mogą się jeszcze zmienić, ponieważ sprawcy czasami wystawiają naruszone dane na sprzedaż w ciemnej sieci dopiero miesiące lub lata później. To sprawia, że władzom znacznie trudniej jest ujawnić źródło włamania i znaleźć sprawców. Możliwe, że usługa, z której korzystasz, została już zhakowana, a napastnicy tylko czekają na odpowiedni moment, aby się spieniężyć.

Największe naruszenie w 2019 roku dotknęło 1,2 miliarda osób. Ten ogromny zbiór danych, z których większość została rzekomo zebrana przez People Data Labs i Oxydata, został odkryty na niezabezpieczonym serwerze. Zawierał on nazwiska, adresy e-mail, numery telefonów oraz informacje o profilach na LinkedIn i Facebooku – w sumie 4 miliardy rekordów.

Inne ważne wycieki 2019 roku:

- Orvibo, firma zajmująca się technologią inteligentnego domu – 2 miliardy rekordów;

- TrueDialog, dostawca rozwiązań SMS texting – ponad 1 miliard rekordów;

- First American Financial Corporation, firma świadcząca usługi finansowe – 885 milionów rekordów;

- „Collection #1”, źródło naruszenia nie zostało zidentyfikowane – 773 miliony rekordów (HIBP);

10 lat temu było tylko 986 zgłoszonych naruszeń z 103 milionami ujawnionych rekordów. Dekada wzrostu liczby naruszeń danych jest niesamowita i nie zwalnia tempa.

Ile kosztuje naruszenie danych?

Średni koszt naruszenia danych wynosi 3,86 miliona dolarów, jednak różni się on w zależności od kraju. Najbardziej cierpią firmy z USA, gdzie wydatki mogą sięgać nawet 8,64 mln dolarów (IBM). Wszystko zależy jednak od skali włamania i wielkości firmy.

W 2018 roku ujawnione zostały dane osobowe około 500 tys. klientów British Airways, w tym nazwiska, adresy e-mail, numery kart kredytowych, ich daty ważności oraz kody CCV. Za nieprzestrzeganie GDPR (General Data Protection Regulation) i niezabezpieczenie swoich klientów, British Airways grozi rekordowa kara w wysokości 183 milionów funtów. Do dziś toczą batalie prawne i liczą na zmniejszenie ostatecznej kary do 22 milionów funtów.

Według raportu IBM, zidentyfikowanie i opanowanie naruszenia zajmuje średnio 280 dni. Czas jest najbardziej kluczowym czynnikiem w incydentach hakerskich. Firmy, które były w stanie wykryć naruszenie w czasie krótszym niż 200 dni, wydały średnio o 1,1 mln dolarów mniej na odzyskanie danych.

Jednakże konsekwencje naruszenia danych mogą ścigać firmy latami, ponieważ tylko 61% kosztów pojawia się w pierwszym roku. 24% pojawia się w kolejnym roku, a ostatnie 15% dwa lata później. Nie wspominając o nadszarpniętej reputacji, utracie klientów i przychodów.

Kraje rozwinięte są bardziej podatne na cyberataki

Według NordVPN’s Cyber Risk Index, kraje rozwinięte są bardziej narażone na padnięcie ofiarą cyberprzestępców. Kraje takie jak Dania, Norwegia czy Szwecja cieszą się popularnością wśród hakerów nie z powodu słabego bezpieczeństwa cyfrowego. Wysokie dochody, powszechne korzystanie ze smartfonów, ciągłe podróże i częste zakupy internetowe sprawiają, że kraje nordyckie są atrakcyjnym celem.

Indie są uważane za najmniej ryzykowny kraj na liście, ponieważ tylko 1 z 3 Hindusów korzysta z internetu. Ale to nie jest cały obraz. Jeśli spojrzymy na Hindusów, którzy korzystają z internetu, ryzyko, że zostaną zhakowani, może być nawet wyższe niż w niektórych krajach rozwiniętych, ponieważ są oni bardzo aktywni online.

Oszacowano, że 20% światowej populacji w jakiś sposób padło ofiarą cyberprzestępców.

Cyberprzestępczość nasiliła się podczas COVID-19

Podczas gdy świat jednoczył się w walce z najbardziej złośliwym wirusem od czasów grypy hiszpanki, cyberprzestępcy wykorzystali COVID-19 jako okazję do wyłudzenia pieniędzy od osób podatnych na ataki. Przy bezprecedensowej liczbie osób pracujących w domu i publicznej panice było to żałośnie łatwe.

W marcu 2020 r. liczba oszustw online wzrosła o ponad 400% w porównaniu z poprzednimi miesiącami, co uczyniło wirusa jednym z największych zagrożeń cyberbezpieczeństwa w historii. Cyberataki przybierały różne formy, takie jak phishing, złośliwe linki, kompromitujące wiadomości e-mail, złośliwe oprogramowanie, ransomware i fałszywe strony docelowe (ReedSmith).

W kwietniu Google ogłosiło, że blokuje codziennie 18 milionów wiadomości e-mail zawierających phishing i złośliwe oprogramowanie związane z wirusem COVID-19. Oszustwa te podszywały się pod różne organizacje rządowe i zdrowotne, takie jak Światowa Organizacja Zdrowia (WHO). Chociaż 99,9% tych wiadomości nigdy nie dotarło do adresatów, wiele osób i tak wpadło w sidła hakerów.

Wraz ze wzrostem popularności pracy zdalnej podczas krajowych kwarantann, Zoom, usługa komunikacyjna dla przedsiębiorstw, odnotowała wzrost liczby nowych użytkowników. Jednakże, Zoom był również krytykowany za słabe zabezpieczenia. Około 530 000 kont użytkowników Zoom zostało znalezionych na sprzedaż w ciemnej sieci, zawierając nazwy użytkowników, hasła, adresy e-mail, klucze hostów oraz adresy URL osobistych spotkań.

Badacze przeanalizowali 1,2 miliona nowo zaobserwowanych nazw hostów w marcu i kwietniu i odkryli, że 86 600 było wysokiego ryzyka lub złośliwych (Palo Alto’s Unit 42). Na szczycie listy znalazły się Stany Zjednoczone (29 007), a za nimi Włochy (2 877), Niemcy (2 564) i Rosja (2 456). „W każdym kryzysie jest szansa” – mówi znane przysłowie. Hakerzy najwyraźniej znają tę koncepcję.

Statystyki dotyczące oprogramowania typu ransomware

Ransomware występuje wtedy, gdy hakerzy szyfrują dane użytkownika i żądają okupu, aby je odzyskać. Jest to paskudny biznes, ale biznes jest dobry. Chociaż eksperci ds. cyberbezpieczeństwa zniechęcają ludzi do płacenia przestępcom, wielu nadal to robi.

Raport mówi, że 1 na 4 organizacje zapłaciła okup, a większość odzyskała swoje dane. Jednak zawsze zdarzają się przypadki, kiedy hakerzy odmawiają odblokowania plików nawet po zapłaceniu okupu (Sophos).

Różnice pomiędzy krajami są również znaczące. W Indiach 66% organizacji zapłaciło okup, podczas gdy w Hiszpanii tylko 4% zdecydowało się spełnić żądania hakerów. 56% firm na całym świecie przywróciło swoje dane korzystając z kopii zapasowych. To tylko potwierdza, jak ważne jest, aby być przygotowanym na najgorsze.

Techniki ataku Ransomware:

- Pobranie pliku/emaila ze złośliwym linkiem – 29%

- Zdalny atak na serwer – 21%

- Email ze złośliwym załącznikiem – 16%

- Błędnie skonfigurowana chmura publiczna – 9%

- Zdalny pulpit (Remote Desktop Protocol (RDP) – 9%

- Przez dostawcę, który współpracuje z organizacją – 9%

- Przez USB/nośnik wymienny – 7%

Najbardziej powinni się martwić użytkownicy Windows, ponieważ to na nich przypadło 87% wszystkich ataków ransomware, a macOS tylko 7%. Jeden z najbardziej znanych ataków ransomware, WannaCry, zainfekował 200 000 komputerów z systemem Windows OS w 150 krajach. Użytkownicy zostali poproszeni o zapłacenie 300-600 dolarów w Bitcoinach, aby odzyskać swoje dane. Najbardziej ucierpiały szpitale National Health Service w Anglii i Szkocji, gdzie zainfekowanych zostało 70 000 urządzeń. Na dzień dzisiejszy WannaCry jest nadal aktywny i działa.

Ile kosztuje atak ransomware?

W 2019 roku rząd Baltimore City został dotknięty przez ransomware i zażądano od niego zapłaty 76 000 dolarów w Bitcoinach. Atak sparaliżował usługi publiczne, a szacowany koszt odzyskania danych uważa się za około 18 milionów dolarów.

Jednakże FedEx, firma kurierska, ucierpiała jeszcze bardziej. W 2017 roku FedEX został uderzony przez atak ransomware o nazwie NotPetya. Zakłócił on działalność firmy i spowodował straty w wysokości 300 milionów dolarów.

Fakty dotyczące ransomware

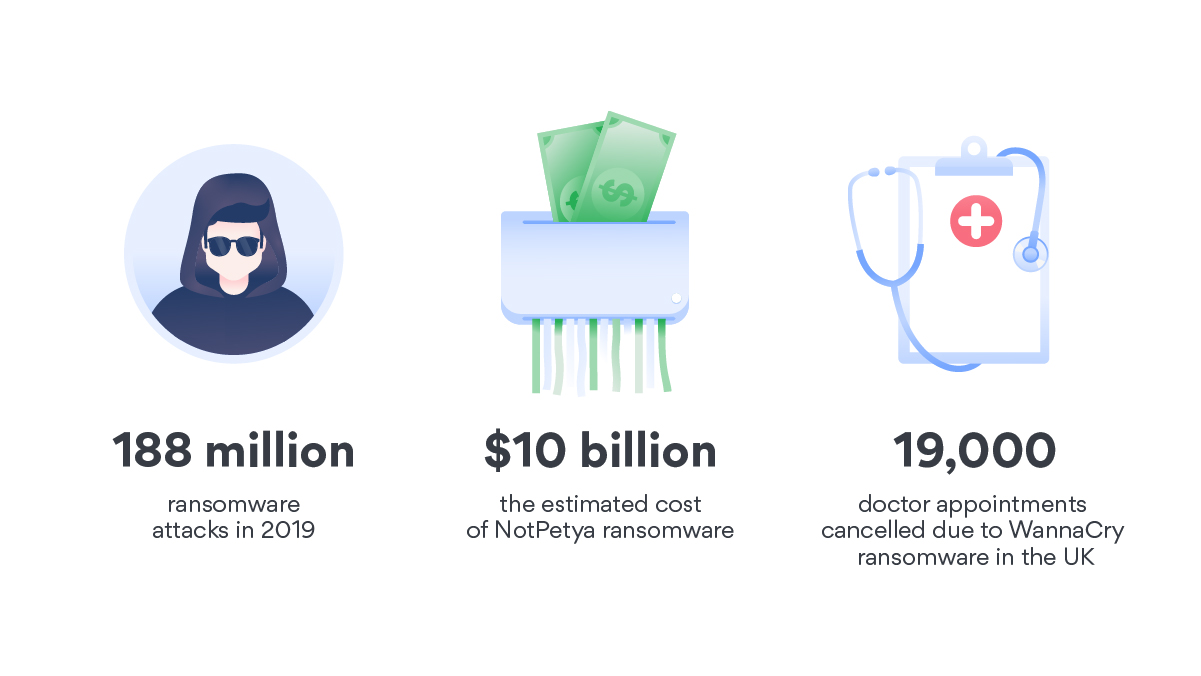

- W 2019 r. odnotowano 188 mln ataków ransomware (Statista);

- W 2020 r. atak na szpital w Niemczech doprowadził do pierwszej w historii śmierci związanej z ransomware;

- 10 mld USD to szacowany koszt ransomware NotPetya;

- W 2017 roku 19 000 wizyt zostało odwołanych w ciągu jednego tygodnia, gdy oprogramowanie ransomware WannaCry uderzyło w brytyjską Narodową Służbę Zdrowia;

Statystyki phishingu

Phishing to technika oszustwa mająca na celu uzyskanie wrażliwych informacji od ludzi poprzez wysyłanie fałszywych wiadomości e-mail lub wiadomości tekstowych. Hakerzy udają, że pochodzą z renomowanych firm i próbują zmanipulować użytkownika, aby kliknął na złośliwe linki.

Raporty mówią, że 88% organizacji na całym świecie doświadczyło ataków phishingowych w 2019 roku, przy czym opieka zdrowotna i produkcja należą do branż najwyższego ryzyka (Verizon). Jednak ataki phishingowe są również ukierunkowane na osoby fizyczne. Im więcej e-maili phishingowych wysyła haker, tym większe prawdopodobieństwo, że ktoś kliknie na złośliwy link i pobierze swoje złośliwe oprogramowanie.

Oto lista najczęściej podszywanych się pod marki (Check Point):

- Apple

- Netflix

- Yahoo

- PayPal

- Chase

- Microsoft

- eBay

- Amazon

.

Kiedy otrzymujesz e-mail od Amazona lub Facebooka z prośbą o zmianę hasła lub odnowienie danych karty kredytowej, trudno się spodziewać, że jest to próba phishingu. Ale to właśnie robią hakerzy. W czasie epidemii COVID-19, hakerzy zmienili swoje cele, a Zoom stał się najczęściej podszywaną marką.

Niektórzy hakerzy lubią jednak podchodzić bardziej osobiście. 65% sprawców stosowało spear phishing (Symantec), co oznacza, że przed przeprowadzeniem ataku badają swój cel. Może to obejmować informacje pozyskane z naruszeń danych, kont w mediach społecznościowych lub cokolwiek, co można znaleźć w sieci.

Pomimo że wielu użytkowników internetu wierzy, że nigdy nie padnie ofiarą ataku phishingowego, jedno z badań pokazuje inny obraz – 38% użytkowników, którzy nie przechodzą szkoleń z zakresu cyberświadomości, nie zdaje testów phishingowych (KnowBe4).

Ile kosztuje atak phishingowy?

W raporcie FBI czytamy, że w okresie od czerwca 2016 do lipca 2019 roku doszło do ponad 166 000 incydentów phishingowych. Ofiary straciły 26 miliardów dolarów na całym świecie, z obywatelami USA na czele listy z 10 miliardami dolarów strat na 69 000 ofiar.

Uważa się, że nowa strona phishingowa uruchamia się co 20 sekund, co tylko dowodzi skali tych ataków.

Nawet giganci technologiczni mogą paść ofiarą. W latach 2013-2015 oszuści ukradli ponad 100 milionów dolarów z Google i Facebooka. Podszywali się pod firmę z Tajwanu, tworzyli fałszywe konta e-mail i wysyłali faktury do pracowników Google i Facebooka. Choć wydaje się, że to prosty schemat, nikt nie podniósł brwi, gdy dokonywał przelewów na konto fałszywej firmy.

Fakty dotyczące phishingu

- 30% wiadomości phishingowych jest otwieranych przez docelowych użytkowników (Verizon);

- 58% stron phishingowych wykorzystuje SSL/TLS i HTTPS, aby wyglądały na bardziej legalne (APWG);

- 15% osób, które padły ofiarą oszustw phishingowych, stanie się celem ataku przynajmniej jeszcze raz w ciągu roku (Retruster);

- PDF-y i pliki Microsoft Office są najczęściej wykorzystywane w atakach phishingowych;

- 96% ataków typu spear phishing jest motywowanych zbieraniem informacji wywiadowczych (Symantec).

Statystyki złośliwego oprogramowania

Malware to złośliwe oprogramowanie, które może służyć różnym celom: kradzieży danych użytkownika, monitorowaniu jego aktywności w sieci lub uszkodzeniu urządzenia. Wirusy, robaki, programy szpiegujące, adware, ransomware – wszystkie te elementy są przykładami złośliwego oprogramowania.

94% złośliwego oprogramowania jest dostarczane przez pocztę elektroniczną (Verizon). Przez wiele lat system macOS był uważany za odporny na złośliwe oprogramowanie, ale sytuacja się zmienia. Wraz z rosnącą popularnością urządzeń Apple, przypadki złośliwego oprogramowania dedykowanego systemowi macOS wzrosły o 400% w ciągu ostatnich kilku lat. Jednak to Windows wciąż stanowi największy kawałek tortu złośliwego oprogramowania, z 84% wszystkich zgłoszonych przypadków.

Wraz z rosnącą popularnością urządzeń IoT, hakerzy przesunęli swój punkt ciężkości. Statystyki dotyczące przestępczości komputerowej pokazują, że w 2019 roku odnotowano 25 milionów ataków złośliwego oprogramowania IoT, przy czym 75% z nich było skierowanych na routery. Eksperci przewidują, że do końca 2025 roku na całym świecie będzie działać oszałamiające 75 milionów urządzeń IoT, co jeszcze bardziej przyciągnie hakerów.

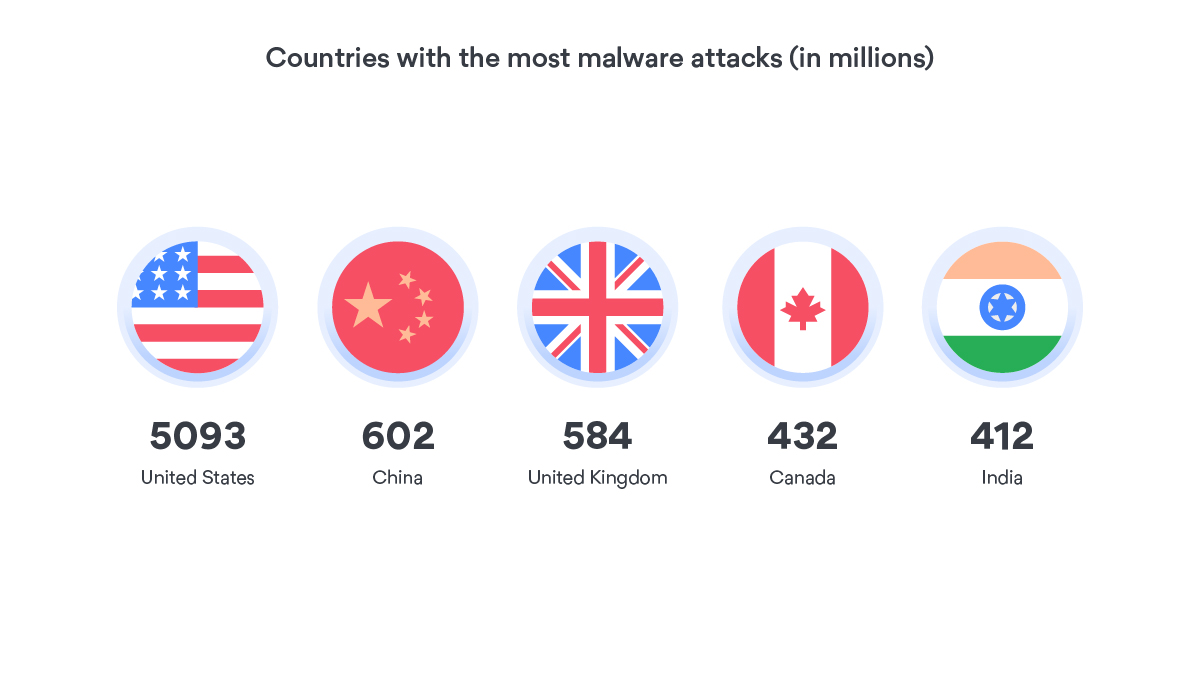

Kraje z największą liczbą ataków złośliwego oprogramowania, w milionach (Statista):

- Stany Zjednoczone – 5,093

- Chiny – 602

- Wielka Brytania – 584

- Kanada – 432

- Indie – 412

Aby zrozumieć, jak szybko może rozprzestrzeniać się złośliwe oprogramowanie, nie patrz dalej niż ILOVEYOU. W 2000 roku, wirus ten rozprzestrzeniał się jak szalony, wysyłając się do wszystkich z listy e-mailowej ofiary, nadpisując pliki i powodując awarie systemów. Szacuje się, że zainfekowanych zostało 10% komputerów na świecie, w tym CIA, Pentagon, Parlament Brytyjski i duże korporacje.

Złośliwe aplikacje mogą maskować swoje intencje, a nawet trafiać do oficjalnych sklepów, takich jak Google Play czy App Store. W marcu 2020 roku w Google Play wykryto 56 złośliwych aplikacji, które łącznie pobrano w liczbie 1,7 miliona. Maskowały się one jako kalkulatory, przepisy kulinarne, aplikacje tłumaczące i gry wyścigowe.

Statystyki cyberataków według roku (ilość infekcji złośliwym oprogramowaniem w milionach):

- 2009 – 12,4

- 2010 – 29,97

- 2011 – 48,17

- 2012 – 82,62

- 2013 – 165.81

- 2014 – 308,96

- 2015 – 452,93

- 2016 – 580,40

- 2017 – 702,06

- 2018 – 812,67

Ile kosztują ataki złośliwego oprogramowania?

Średni koszt ataku złośliwego oprogramowania dla firmy wynosi 2,6 miliona dolarów (Accenture), co czyni go najdroższym rodzajem cyberprzestępstwa. Koszt ten obejmuje:

- Zakłócenie działalności;

- Utrata informacji;

- Utrata przychodów;

- Uszkodzenie sprzętu.

Fakty dotyczące złośliwego oprogramowania

- 1 na 13 zapytań internetowych prowadzi do złośliwego oprogramowania (Symantec);

- 51.45% całego złośliwego oprogramowania jest przypisywane trojanom (PurpleSec);

- Eksperci ds. bezpieczeństwa cybernetycznego uważają, że ⅓ komputerów na świecie jest zainfekowana;

- 350 000 nowych złośliwych programów i potencjalnie niechcianych aplikacji jest odkrywanych każdego dnia (AV-TEST);

- Istnieje 980 milionów złośliwych programów (SonicWall).

Ataki DDoS

Co można zrobić z adresem IP? Rozpocząć atak DDoS przeciwko niemu, dla jednej rzeczy. Ataki DDoS (distributed denial of service) mają miejsce, gdy hakerzy zapychają sieć lub urządzenie ofiary ruchem, spowalniając usługi, na które są ukierunkowane, lub nawet powodując ich awarię. Eksperci przewidują, że ataki DDoS podwoją się z 7,9 mln w 2018 r. do 15,4 mln do 2023 r. (CISCO).

Podczas ataku DDoS może być odpowiedzialny nawet za ¼ ruchu internetowego w danym kraju.

Branże najczęściej będące celem ataków DDOS (Imperva):

- Gry – 35,9%

- Hazard – 31,3%

- Komputery i internet – 26,5%

- Biznes – 3,4%

- Finanse – 3%

W 2015 roku brytyjski haker pozostawił całą Liberię bez dostępu do internetu po udanym ataku DDoS. Został on wynajęty przez Cellcom, liberyjskiego operatora telekomunikacyjnego, do przeprowadzenia serii ataków na konkurencyjną firmę telekomunikacyjną o nazwie Lonestar. W rezultacie Lonestar stracił dziesiątki milionów dolarów przychodów.

Ile kosztuje atak DDoS?

Ataki DDoS mogą kosztować do 120 000 dolarów w przypadku małej firmy i 2 milionów dolarów lub więcej w przypadku przedsiębiorstwa. Tygodniowy atak DDoS można kupić w ciemnej sieci już za 150 dolarów. Biorąc pod uwagę szkody, jakie powoduje, jest to prawdziwa okazja!

Fakty dotyczące DDoS

- Najdłuższy atak DDoS trwał 13 dni i osiągnął szczyt przy 292 000 żądań na sekundę (Imperva). Zazwyczaj ataki DDoS nie trwają dłużej niż 15 minut;

- ⅔ ataków DDoS jest dystrybuowanych z Chin;

- Kilka największych firm, które ucierpiały w wyniku ataków DDoS to GitHub, Dyn, BBC, Bank of America i JP Morgan Chase;

- 12% firm uważa, że ich rywale przeprowadzili przeciwko nim ataki DDoS (Kaspersky);

- 2000 ataków jest rejestrowanych każdego dnia (raport ATLAS o zagrożeniach).

Must-know cybersecurity statistics & facts

Jak chronić się przed cyberatakami

- Używaj silnych haseł i regularnie je zmieniaj. Twoje hasło powinno zawierać symbole specjalne i cyfry, a także małe i duże litery. W celu zapewnienia maksymalnego bezpieczeństwa zalecamy korzystanie z menedżera haseł, takiego jak NordPass.

- Aktualizuj swoje oprogramowanie. Hakerzy zawsze szukają luk i błędów w oprogramowaniu. Aktualizacje poprawiają bezpieczeństwo i zapobiegają staniu się ofiarą cyberataku.

- Unikaj podejrzanych linków. Jeśli strona internetowa, którą odwiedziłeś lub wiadomość e-mail, którą właśnie otrzymałeś wygląda podejrzanie, prawdopodobnie jest podejrzana. Nie klikaj na żadne linki ani wyskakujące okienka i natychmiast opuszczaj takie strony.

- Korzystaj z VPN. VPN (wirtualna sieć prywatna) maskuje Twój adres IP i szyfruje ruch, chroniąc Cię w ten sposób przed cyberprzestępcami, stalkerami i dostawcami usług internetowych. NordVPN to łatwa w użyciu aplikacja, która zmniejszy ryzyko znalezienia się w statystykach hakerów. Z cyberataków na wzrost, VPN jest niezbędnym narzędziem dla każdego, kto lubi streaming filmów, gry, lub po prostu przeglądanie online.

- Back up your files. Podczas gdy hakerzy mogą zablokować Ci dostęp do Twoich danych i zażądać okupu, kopie zapasowe mogą uratować Ci pieniądze.

- Zainstaluj oprogramowanie antywirusowe i zawsze monitoruj bezpieczeństwo swojego systemu.

Nie stań się kolejną statystyką. Zwiększ swoje bezpieczeństwo za pomocą najwyższej klasy VPN.