Les cyberattaques ne sont pas un canular. Les crimes en ligne ne cessent d’augmenter chaque année, des millions de personnes étant victimes de pirates informatiques, perdant leurs données personnelles et leur argent. Plus que jamais, cela commence à ressembler à un jeu du chat et de la souris. Si le chat de la cybersécurité devient de plus en plus intelligent et agile, la souris pirate trouve toujours de nouveaux moyens de s’échapper. Nous avons rassemblé diverses statistiques sur les violations de données et les piratages pour dresser un tableau détaillé de la prévalence de la cybercriminalité.

Contenu

- Les violations de données franchissent une nouvelle étape

- Les cybercrimes ont bondi durant le COVID-.19

- Statistiques sur les rançongiciels

- Statistiques sur le phishing

- Statistiques sur les logiciels malveillants

- Attaque DDoS

- Comment se protéger des cyberattaques

Les violations de données franchissent une nouvelle étape

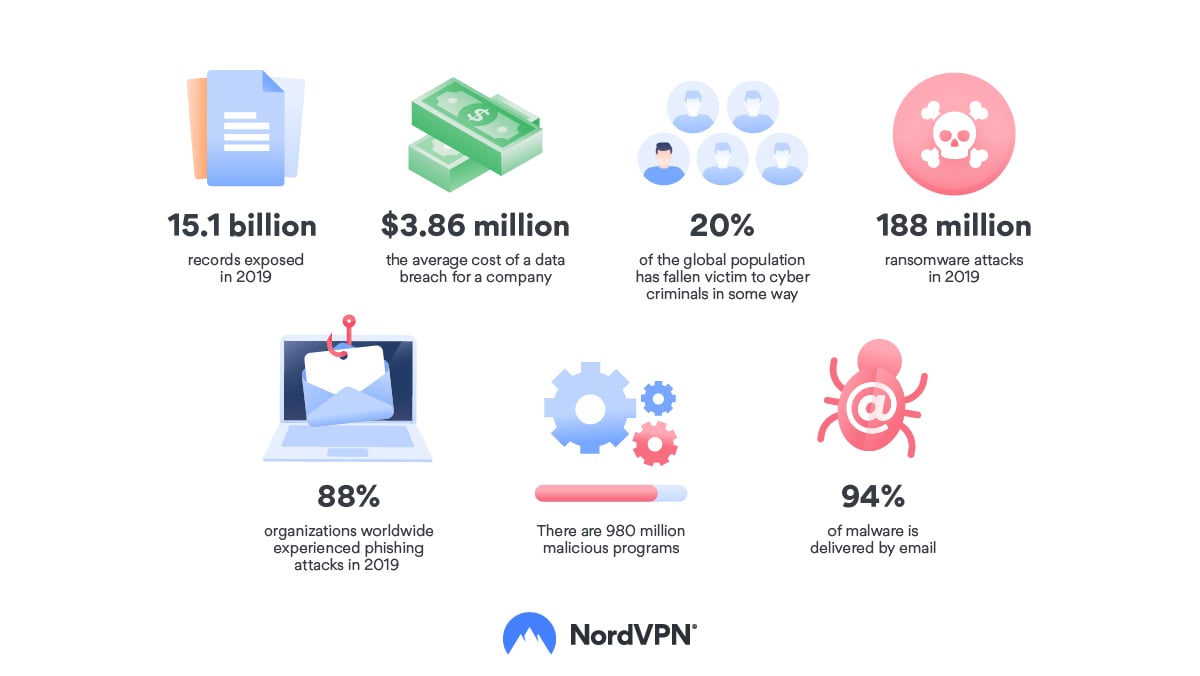

Un nombre surprenant de 15.1 milliard de dossiers ont été exposés en 2019, et cela représente une croissance de 284% par rapport à 2018. Cependant, le nombre de violations de données n’a augmenté que de 1 %, ce qui suggère qu’elles peuvent devenir plus efficaces (Risk Based Security).

Les statistiques pour 2019 peuvent encore changer, car les auteurs mettent parfois les données violées en vente sur le dark web seulement quelques mois ou années plus tard. Il est donc beaucoup plus difficile pour les autorités de révéler la source du piratage et de trouver les fautifs. Il est possible qu’un service que vous utilisez ait déjà été piraté et que les attaquants attendent juste le bon moment pour encaisser.

La plus grande brèche de 2019 a touché 1,2 milliard de personnes. Cette vaste collection de données, dont la majorité aurait été récoltée par People Data Labs et Oxydata, a été découverte sur un serveur non sécurisé. Elle contenait des noms, des adresses électroniques, des numéros de téléphone et des informations sur les profils LinkedIn, et Facebook – 4 milliards d’enregistrements au total.

Autres fuites majeures de 2019 :

- Orvibo, une entreprise de technologie de maison intelligente – 2 milliards d’enregistrements;

- TrueDialog, un fournisseur de solutions d’envoi de SMS – plus d’un milliard d’enregistrements;

- First American Financial Corporation, une entreprise de services financiers – 885 millions d’enregistrements ;

- « Collection #1 », la source de la brèche n’est pas identifiée – 773 millions de dossiers (HIBP);

Il y a 10 ans, il n’y avait que 986 brèches signalées avec 103 millions de dossiers exposés. La décennie de croissance des violations de données est incroyable et elle ne ralentit pas.

Combien coûte une violation de données ?

Le coût moyen d’une violation de données est de 3,86 millions de dollars, cependant, cela varie d’un pays à l’autre. Les entreprises américaines sont celles qui souffrent le plus car les dépenses peuvent atteindre jusqu’à 8,64 millions de dollars (IBM). Cependant, tout dépend de l’ampleur du piratage et de la taille de l’entreprise.

En 2018, les données personnelles d’environ 500 000 clients de British Airways ont été exposées, notamment les noms, les adresses électroniques, les numéros de cartes de crédit, leurs dates d’expiration et les codes CCV. Pour ne pas avoir respecté le GDPR (General Data Protection Regulation) et n’avoir pas sécurisé ses clients, British Airways risque une amende record de 183 millions de livres sterling. Ils mènent encore aujourd’hui des batailles juridiques et espèrent réduire la pénalité finale à 22 millions de livres sterling.

Selon le rapport d’IBM, il faut 280 jours en moyenne pour identifier et contenir une violation. Le temps est le facteur le plus crucial dans les incidents de piratage. Les entreprises qui ont pu détecter une violation en moins de 200 jours ont dépensé, en moyenne, 1,1 million de dollars de moins pour la récupération.

Cependant, les conséquences des violations de données peuvent poursuivre les entreprises pendant des années, car seulement 61% du coût intervient la première année. 24% viennent l’année suivante, et les derniers 15% viennent deux ans plus tard. Sans parler de la réputation entachée et de la perte de clients et de revenus.

Les pays développés sont plus vulnérables aux cyberattaques

Selon le Cyber Risk Index de NordVPN, les pays développés sont plus susceptibles d’être victimes de cybercriminels. Des pays comme le Danemark, la Norvège ou la Suède sont populaires auprès des pirates informatiques, non pas en raison de leur mauvaise sécurité numérique. Les revenus élevés, l’utilisation généralisée des smartphones, les voyages constants et les achats en ligne fréquents font des pays nordiques des cibles attrayantes.

L’Inde est considérée comme le pays le moins risqué de la liste, car seul 1 Indien sur 3 utilise Internet. Mais ce n’est pas tout à fait le cas. Si vous regardez les Indiens qui utilisent Internet, le risque qu’ils se fassent pirater pourrait être encore plus élevé que dans certains pays développés, car ils sont très actifs en ligne.

On estime que 20% de la population mondiale a été victime de cybercriminels d’une manière ou d’une autre.

Les cybercrimes ont bondi pendant COVID-19

Alors que le monde se rassemblait pour combattre le virus le plus vicieux depuis la grippe espagnole, les cybercriminels ont profité de COVID-19 pour escroquer les personnes vulnérables. Avec un nombre sans précédent de personnes travaillant à domicile et la panique publique, c’était terriblement facile.

En mars 2020, les escroqueries en ligne ont augmenté de plus de 400 % par rapport aux mois précédents, faisant du virus l’une des plus grandes menaces de cybersécurité jamais rencontrées. Les cyberattaques ont pris diverses formes, telles que le phishing, les liens malveillants, la compromission d’e-mails, les logiciels malveillants, les ransomwares et les fausses pages d’atterrissage (ReedSmith).

En avril, Google a annoncé qu’il bloquait chaque jour 18 millions d’e-mails de phishing et de logiciels malveillants liés au COVID-19. Les escroqueries se faisaient passer pour diverses organisations gouvernementales et sanitaires, telles que l’Organisation mondiale de la santé (OMS). Si 99,9 % de ces courriels n’ont jamais atteint leurs destinataires, de nombreuses personnes sont tout de même tombées dans les pièges des pirates.

Avec l’essor du travail à distance pendant les quarantaines nationales, Zoom, un service de communication d’entreprise, a connu un pic de nouveaux utilisateurs. Cependant, Zoom a également été critiqué pour sa faible sécurité. Environ 530 000 comptes d’utilisateurs Zoom ont été trouvés en vente sur le dark web, contenant des noms d’utilisateurs, des mots de passe, des adresses électroniques, des clés d’hôtes et des URL de réunions personnelles.

Des chercheurs ont analysé 1,2 million de noms d’hôtes nouvellement observés en mars et avril et ont découvert que 86 600 d’entre eux étaient à haut risque ou malveillants (unité 42 de Palo Alto). Les États-Unis sont arrivés en tête de liste (29 007), suivis de l’Italie (2 877), de l’Allemagne (2 564) et de la Russie (2 456). « Dans chaque crise, il y a une opportunité », dit un célèbre proverbe. Les pirates informatiques connaissent manifestement bien ce concept.

Statistiques sur les rançongiciels

On parle de rançongiciels lorsque des pirates cryptent vos données et demandent une rançon pour les récupérer. C’est une sale affaire, mais les affaires sont bonnes. Bien que les experts en cybersécurité découragent les gens de payer les criminels, beaucoup le font encore.

Un rapport indique qu’une organisation sur quatre a payé sa rançon et que la majorité a récupéré ses données. Cependant, il y a toujours des cas où les pirates refusent de débloquer les fichiers même après avoir été payés (Sophos).

Les différences entre les pays sont également importantes. En Inde, 66 % des organisations ont payé la rançon, tandis qu’en Espagne, seuls 4 % ont choisi de répondre aux exigences des pirates. 56 % des entreprises du monde entier ont restauré leurs données en utilisant des sauvegardes. Cela ne fait que prouver à quel point il est important de se préparer au pire.

Techniques d’attaque des ransomwares :

- Téléchargement d’un fichier/email avec un lien malveillant – 29%

- Attaque à distance sur le serveur – 21%

- Email avec pièce jointe malveillante – 16%

- Cloud public mal configuré – 9%

- Protocole de bureau à distance. Protocol (RDP) – 9%

- Via un fournisseur qui travaille avec une organisation – 9%

- Via un périphérique USB/support amovible – 7%

Les utilisateurs de Windows devraient être les plus inquiets car ils ont fait face à 87% de toutes les attaques de ransomware, tandis que macOS n’en subit que 7 %. L’une des attaques de ransomware les plus notoires, WannaCry, a infecté 200 000 ordinateurs sous Windows OS dans 150 pays. Les utilisateurs ont été invités à payer entre 300 et 600 dollars en bitcoins pour récupérer leurs données. Les hôpitaux du National Health Service en Angleterre et en Écosse ont été les plus durement touchés, avec 70 000 appareils affectés. À ce jour, WannaCry est toujours actif et fonctionne.

Combien coûte une attaque par ransomware ?

En 2019, le gouvernement de la ville de Baltimore a été touché par un ransomware et on lui a demandé de payer 76 000 dollars en bitcoins. L’attaque a paralysé les services publics et le coût de récupération estimé serait d’environ 18 millions de dollars.

Cependant, FedEx, une société de livraison, a souffert encore plus. En 2017, FedEX a été frappée par une attaque de ransomware appelée NotPetya. Elle a perturbé les activités de l’entreprise et causé 300 millions de dollars de pertes.

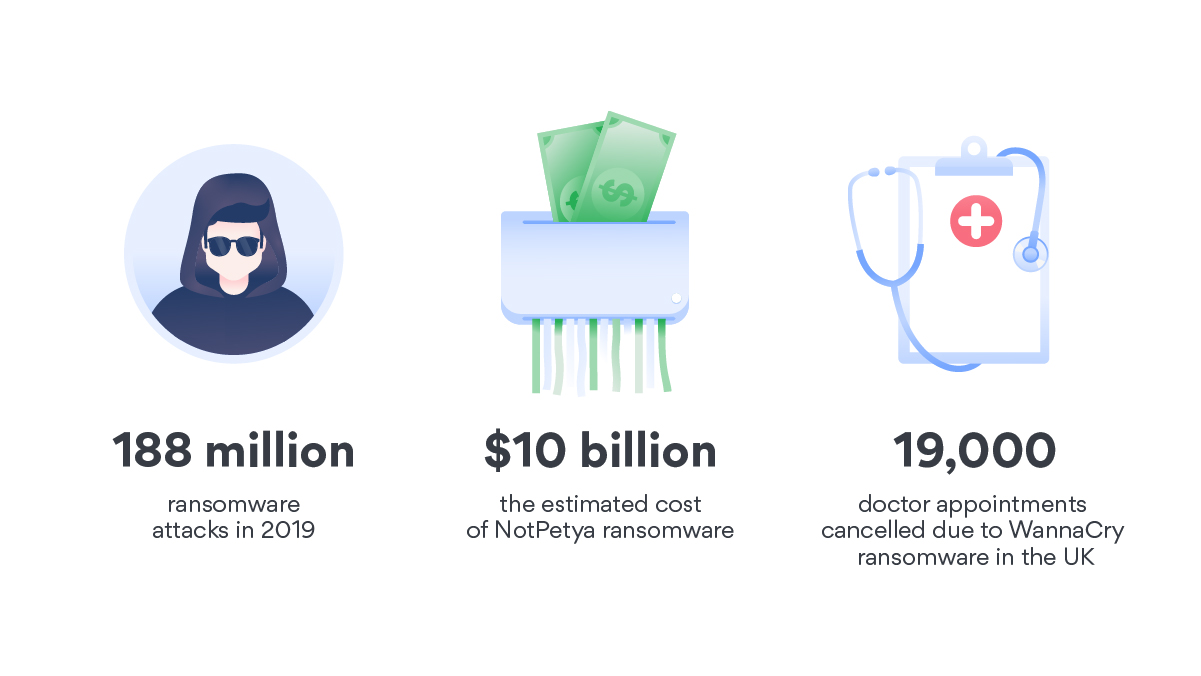

Les faits sur les ransomwares

- Il y a eu 188 millions d’attaques de ransomwares en 2019 (Statista);

- En 2020, une attaque contre un hôpital en Allemagne a conduit au tout premier décès lié à un ransomware;

- 10 milliards de dollars, c’est le coût estimé du ransomware NotPetya ;

- En 2017, 19 000 rendez-vous ont été annulés en une semaine lorsque le ransomware WannaCry a frappé le National Health Service britannique;

Statistiques sur le hameçonnage

Le hameçonnage est une technique d’escroquerie visant à obtenir des informations sensibles auprès de personnes en envoyant de faux courriels ou SMS. Les pirates se font passer pour des entreprises réputées et tentent de vous manipuler pour que vous cliquiez sur des liens malveillants.

Les rapports indiquent que 88 % des organisations du monde entier ont subi des attaques de phishing en 2019, les soins de santé et l’industrie manufacturière figurant parmi les secteurs les plus à risque (Verizon). Cependant, les attaques de phishing ciblent également les particuliers. Plus un pirate envoie d’emails de phishing, plus quelqu’un est susceptible de cliquer sur un lien malveillant et de télécharger son logiciel malveillant.

Voici une liste des marques les plus fréquemment usurpées (Check Point) :

- Apple

- Netflix

- Yahoo

- PayPal

- Chase

- Microsoft

- eBay

- Amazon

.

Lorsque vous recevez un courriel d’Amazon ou de Facebook vous demandant de changer votre mot de passe ou de renouveler les données de votre carte de crédit, vous ne vous attendez pas à ce qu’il s’agisse d’une tentative de phishing. C’est pourtant ce que font les pirates informatiques. Dans la vague de COVID-19, les pirates ont changé de cible et Zoom est devenu la marque la plus usurpée.

Certains pirates, cependant, aiment devenir plus personnels. 65 % des auteurs ont utilisé le spear phishing (Symantec), ce qui signifie qu’ils recherchent leur cible avant de mener leur attaque. Il peut s’agir d’informations extraites de violations de données, de comptes de médias sociaux ou de tout ce qu’ils peuvent trouver en ligne.

Alors que de nombreux internautes pensent qu’ils ne tomberont jamais dans le piège d’une attaque de phishing, une étude dresse un tableau différent – 38 % des utilisateurs qui ne suivent pas de formation de cyberconscience échouent aux tests de phishing (KnowBe4).

Combien coûte une attaque de phishing ?

Le rapport du FBI indique qu’entre juin 2016 et juillet 2019, plus de 166 000 incidents de phishing ont été recensés. Les victimes ont perdu 26 milliards de dollars dans le monde entier, les citoyens américains étant en tête de liste avec 10 milliards de dollars de pertes à travers 69 000 victimes.

On estime qu’un nouveau site de phishing se lance toutes les 20 secondes, ce qui ne fait que prouver l’ampleur de ces attaques.

Même les géants de la tech peuvent être victimes. Entre 2013 et 2015, des escrocs ont volé plus de 100 millions de dollars à Google et Facebook. Ils se faisaient passer pour une entreprise de Taïwan, créaient de faux comptes de messagerie et envoyaient des factures aux employés de Google et de Facebook. Bien que le stratagème semble simple, personne n’a levé un sourcil lorsqu’ils ont effectué des transferts d’argent vers la fausse entreprise.

Les faits sur le phishing

- 30% des courriels de phishing sont ouverts par les utilisateurs ciblés (Verizon);

- 58% des sites web de phishing utilisent SSL/TLS et HTTPS pour les faire paraître plus légitimes (APWG) ;

- 15% des personnes victimes d’escroqueries par hameçonnage seront ciblées au moins une fois de plus dans l’année (Retruster);

- Les PDF et les fichiers Microsoft Office sont les plus utilisés dans les attaques de hameçonnage;

- 96% des attaques de spear phishing sont motivées par la collecte de renseignements (Symantec).

Statistiques des malwares

Les malwares sont des logiciels malveillants qui peuvent avoir différents objectifs : voler vos données, surveiller votre activité de navigation ou endommager votre appareil. Virus, vers, logiciels espions, logiciels publicitaires, rançongiciels – tous ces éléments sont des exemples de logiciels malveillants.

94 % des logiciels malveillants sont diffusés par courrier électronique (Verizon). Pendant de nombreuses années, macOS était considéré comme résistant aux logiciels malveillants, mais les choses changent. Avec la popularité croissante des appareils Apple, les cas de malwares dédiés à macOS ont augmenté de 400% au cours des dernières années. Windows détient cependant toujours la plus grosse part du gâteau des logiciels malveillants, avec 84 % de tous les cas signalés.

Avec la popularité croissante des appareils IoT, les pirates ont changé de cible. Les statistiques sur la criminalité informatique montrent qu’il y a eu 25 millions d’attaques de logiciels malveillants IoT en 2019, dont 75 % ont ciblé les routeurs. Les experts prévoient que, d’ici à la fin de 2025, un nombre stupéfiant de 75 millions d’appareils IoT fonctionneront dans le monde, ce qui attirera encore plus les pirates informatiques.

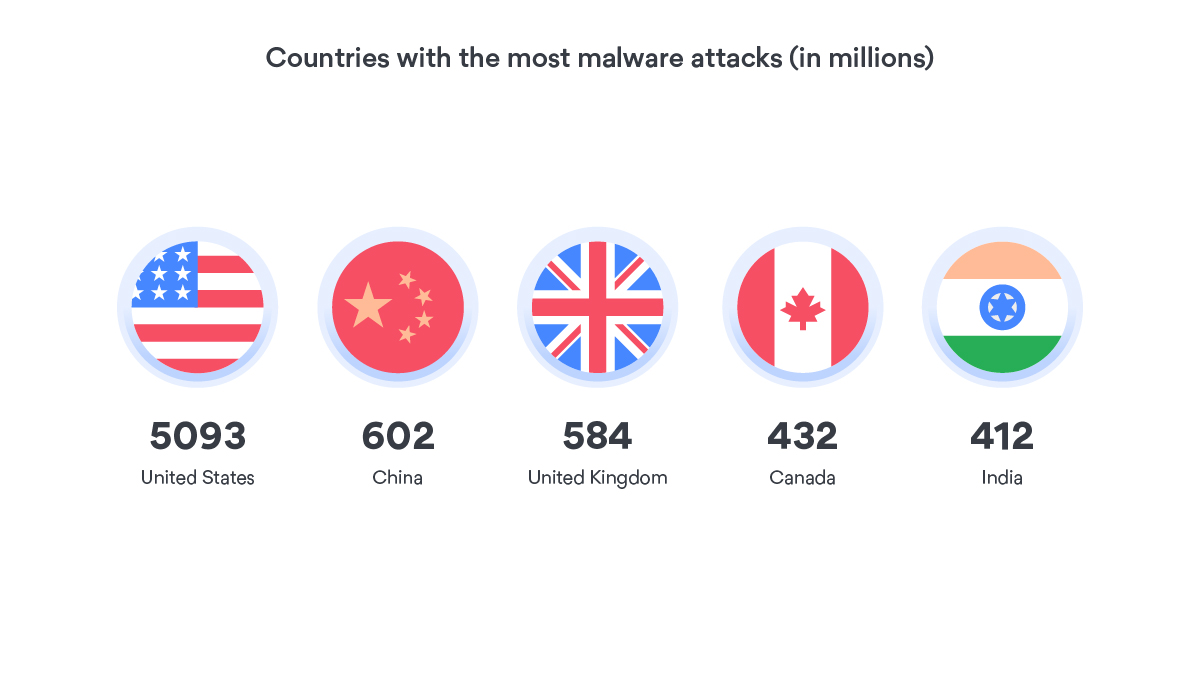

Pays ayant subi le plus d’attaques de logiciels malveillants, en millions (Statista) :

- États-Unis – 5 093

- Chine – 602

- Royaume-Uni – 584

- Canada – 432

- Inde – 412

Pour comprendre à quelle vitesse les logiciels malveillants peuvent se propager, il suffit de regarder ILOVEYOU. En 2000, ce virus s’est répandu comme une traînée de poudre, s’envoyant à toutes les personnes de la liste de courriels de la victime, écrasant les fichiers et provoquant la panne des systèmes. Selon les estimations, 10 % des ordinateurs du monde ont été infectés, notamment la CIA, le Pentagone, le Parlement britannique et de grandes entreprises.

Les applications malveillantes peuvent masquer leurs intentions et même se rendre sur des magasins officiels comme Google Play ou l’App Store. En mars 2020, 56 applications malveillantes ont été découvertes sur Google Play avec 1,7 million de téléchargements au total. Elles se faisaient passer pour des calculatrices, des recettes, des applications de traduction et des jeux de course.

Statistiques de cyberattaques par année (le nombre d’infections par des logiciels malveillants en millions):

- 2009 – 12,4

- 2010 – 29,97

- 2011 – 48,17

- 2012 – 82,62

- 2013 – 165.81

- 2014 – 308,96

- 2015 – 452,93

- 2016 – 580,40

- 2017 – 702,06

- 2018 – 812,67

Combien coûtent les attaques de logiciels malveillants ?

Le coût moyen d’une attaque par logiciel malveillant pour une entreprise est de 2,6 millions de dollars (Accenture), ce qui en fait le type de cybercriminalité le plus coûteux. Ce coût implique :

- Des perturbations de l’activité;

- Des pertes d’informations;

- Des pertes de revenus;

- Des dommages aux équipements.

Des faits sur les logiciels malveillants

- 1 requête web sur 13 conduit à un logiciel malveillant (Symantec);

- 51.45% de tous les logiciels malveillants sont attribués aux chevaux de Troie (PurpleSec);

- Les experts en cybersécurité estiment que ⅓ des ordinateurs dans le monde sont infectés;

- 350 000 nouveaux programmes malveillants et applications potentiellement indésirables sont découverts chaque jour (AV-TEST);

- Il existe 980 millions de programmes malveillants (SonicWall).

Attaque DDoS

Que pouvez-vous faire avec une adresse IP ? Lancer une attaque DDoS contre elle, pour commencer. Les attaques DDoS (déni de service distribué) se produisent lorsque des pirates encombrent le réseau ou le dispositif de la victime avec du trafic, ralentissant les services qu’ils ciblent ou les faisant même tomber en panne. Les experts prévoient que les attaques DDoS vont doubler, passant de 7,9 millions en 2018 à 15,4 millions d’ici 2023 (CISCO).

Lors d’une attaque DDoS, elle peut être responsable de jusqu’à ¼ du trafic internet d’un pays.

Les industries les plus souvent visées par les attaques DDOS (Imperva) :

- Jeux – 35,9 %

- Jeux de hasard – 31,3 %

- Ordinateurs et Internet – 26,5 %

- Entreprises – 3,4 %

- Finances – 3 %

En 2015, un pirate informatique britannique a laissé tout le Liberia sans accès à Internet après une attaque DDOS réussie. Il avait été engagé par Cellcom, un opérateur de télécommunications libérien, pour lancer une série d’attaques contre une société de télécommunications rivale appelée Lonestar. Lonestar a ainsi perdu des dizaines de millions de dollars de revenus.

Combien coûte une attaque DDoS ?

Les attaques DDoS pourraient coûter jusqu’à 120 000 dollars pour une petite entreprise et 2 millions de dollars ou plus pour une entreprise. Vous pouvez acheter une attaque DDoS d’une semaine sur le dark web pour seulement 150 dollars. Compte tenu des dégâts qu’elle crée, c’est une véritable aubaine !

Les faits sur les DDoS

- La plus longue attaque DDoS a duré 13 jours et a atteint un pic de 292 000 requêtes par seconde (Imperva). Habituellement, les attaques DDoS ne durent pas plus de 15 minutes ;

- ⅔ des attaques DDoS sont distribuées depuis la Chine ;

- Parmi les plus grandes entreprises ayant subi des attaques DDoS, on trouve GitHub, Dyn, BBC, Bank of America et JP Morgan Chase ;

- 12% des entreprises pensent que leurs rivaux ont lancé des attaques DDoS contre elles (Kaspersky);

- 2000 attaques sont enregistrées chaque jour (ATLAS threat report).

Les statistiques de cybersécurité à connaître & faits

Comment se protéger des cyberattaques

- Utiliser des mots de passe forts et les changer régulièrement. Votre mot de passe doit contenir des symboles spéciaux et des chiffres, ainsi que des lettres minuscules et majuscules. Pour une sécurité maximale, nous vous recommandons d’utiliser un gestionnaire de mots de passe tel que NordPass.

- Mettez à jour vos logiciels. Les pirates recherchent toujours les vulnérabilités et les bugs des logiciels. Les mises à jour améliorent la sécurité et vous évitent d’être victime d’une cyberattaque.

- Évitez les liens suspects. Si un site Web que vous avez visité ou un courriel que vous venez de recevoir vous semble louche, il est probablement louche. Ne cliquez pas sur les liens ou les pop-ups et quittez immédiatement ces sites web.

- Utilisez un VPN. Le VPN (réseau privé virtuel) masque votre adresse IP et crypte le trafic, vous protégeant ainsi des cybercriminels, des harceleurs et des FAI. NordVPN est une application facile à utiliser, qui atténuera le risque de se retrouver dans les statistiques de piratage. Avec l’augmentation des cyberattaques, un VPN est un outil nécessaire pour tous ceux qui aiment regarder des films en streaming, jouer ou simplement naviguer en ligne.

- Sauvegarder vos fichiers. Alors que les pirates peuvent vous bloquer vos données et demander une rançon, les sauvegardes pourraient vous faire économiser de l’argent.

- Installer un logiciel antivirus et toujours surveiller la sécurité de votre système.

Ne devenez pas une autre statistique. Renforcez votre sécurité avec un VPN de premier ordre.