Quelle est la différence entre SAML et OAuth ? C’est une question assez courante pour les administrateurs système, les professionnels de la sécurité et les développeurs d’applications qui cherchent à améliorer leur posture de gestion des identités et à simplifier la façon dont les utilisateurs accèdent aux ressources avec un ensemble commun d’informations d’identification. Alors que les organisations réfléchissent à ces deux concepts, il serait utile de disposer d’un guide permettant de les différencier. Voici votre guide pour contraster SAML vs OAuth.

Qu’est-ce que SAML ?

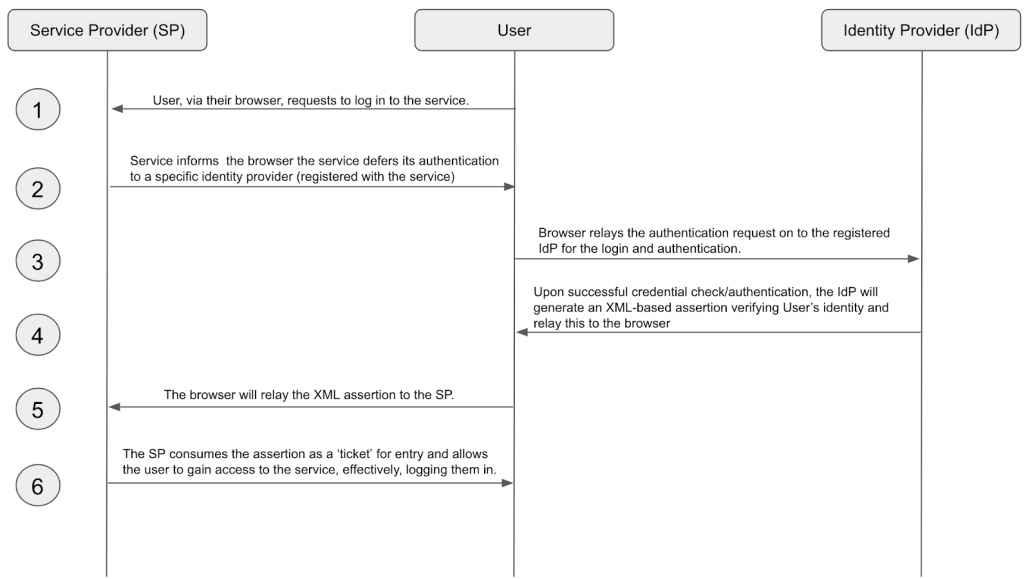

Le Security Assertion Markup Language (SAML) est un protocole d’authentification (et occasionnellement d’autorisation) standard qui est le plus souvent utilisé par les fournisseurs d’authentification unique (SSO) d’applications Web pour relayer les informations d’identification entre un fournisseur d’identité (IdP) qui contient les informations d’identification pour vérifier un utilisateur et un fournisseur de service (SP) qui est la ressource qui nécessite une authentification. SAML utilise des documents de métadonnées en langage de balisage extensible (XML) comme jetons pour l’affirmation de l’identité d’un utilisateur. Le processus d’authentification et d’autorisation SAML (AuthN et AuthZ) est le suivant.

Dit autrement, en utilisant SAML, les développeurs peuvent tirer parti des plugins SAML pour s’assurer que leur app ou leur ressource suit les pratiques d’authentification unique souhaitables pour simplifier l’expérience de connexion de leur utilisateur et garantir que les pratiques de sécurité sont mises en place pour tirer parti d’une stratégie d’identité commune. De cette façon, seule une identité possédant les informations d’identification/affirmation appropriées peut accéder à une application. En outre, SAML peut être utilisé pour contrôler ce à quoi ladite identité peut accéder dans une application.

Qu’est-ce que OAuth?

OAuth, ou Open Authentication, est également un protocole AuthN/AuthZ utilisé pour les besoins d’authentification sécurisée. Comme SAML, OAuth nécessite un fournisseur d’identité comme source de vérité pour authentifier l’accès des utilisateurs. OAuth utilise sa propre documentation XML pour les jetons d’authentification, mais peut également utiliser la notation d’objets JavaScript (JSON) pour les jetons. Le processus OAuth se déroule de manière similaire au processus SAML détaillé ci-dessus.

OAuth est plus adapté au scoping d’accès que SAML. Le scoping d’accès est la pratique consistant à n’autoriser que le strict minimum d’accès au sein de la ressource/application dont une identité a besoin une fois vérifiée. Par exemple, OAuth est souvent utilisé lorsqu’une application Web demande l’accès au microphone et à la caméra de votre système. Cela rend OAuth (spécifiquement OAuth2) idéal pour les apps web/mobiles, notamment (Lire la suite…)